Microsoft

Ist Ihnen der kleine Schalter links oben in der Programmleiste von Microsoft Teams schon aufgefallen? „Das neue Teams“ steht da.Aktivieren Sie diesen Schalter, wechseln Sie zu einer Preview-Version der nächsten Teams-Generation. Dies ist bis jetzt nur auf Windows-Geräten möglich, unter MacOS und auf Mobilgeräten steht die Möglichkeit noch nicht zur Verfügung.

Nach dem Aktivieren des Schalters erscheint eine Abfrage, ob Sie das neue Teams abrufen wollen. Anschließend wird das neue Teams installiert, aktiviert und als Standard für Anrufe, Meetings und Nachrichten gesetzt. Die alte Teams-App bleibt im Hintergrund erhalten, so dass Sie bei Bedarf jederzeit zurückwechseln können.

Microsoft verspricht eine verbesserte Geschwindigkeit, eine verringerte Speichernutzung, einen geringeren Akkuverbrauch und eine verbesserte Benutzerführung, die weniger Klicks erfordert. Auffälligste Änderung ist sicher die Anordnung der Posts in Teams-Kanälen, in denen neue Nachrichten analog zu Newsfeeds nun oben statt unten angeordnet sind.

Bitte beachten Sie, dass es sich um eine Preview-Version handelt, in der Fehler auftreten können und die noch nicht alle Funktionen der stabilen Teams-Version zur Verfügung stellt. Einen Überblick über verfügbare und geplante Features gibt Microsoft unter https://adoption.microsoft.com/de-de/new-microsoft-teams/.

Informationen zum Wechsel auf die Preview-Version stellt Microsoft hier bereit: https://support.microsoft.com/de-de/office/probieren-sie-das-neue-microsoft-teams-aus-2d4a0c96-fa52-43f8-a006-4bfbc62cf6c5.

Bitte beachten Sie: Wir haben noch keine ausreichenden Erfahrungswerte zum Betrieb des neuen Teams auf einem Terminalserver sammeln können und empfehlen daher, auf ASP-Ebene vorerst weiter die klassische, stabile Teams-Version einzusetzen.

0

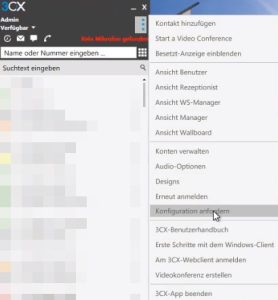

Wie jetzt bekannt wurde, besteht eine schwere Sicherheitslücke in den 3CX-Desktop-Apps für Windows mit den Versionsnummern 18.12.407 und 18.12.416. Ebenfalls sind die Versionen 18.11.1213, 18.12.407 und 18.12.416 für den MAC betroffen. Diese enthalten in einer der Programmbibliotheken Schadcode.

Wie jetzt bekannt wurde, besteht eine schwere Sicherheitslücke in den 3CX-Desktop-Apps für Windows mit den Versionsnummern 18.12.407 und 18.12.416. Ebenfalls sind die Versionen 18.11.1213, 18.12.407 und 18.12.416 für den MAC betroffen. Diese enthalten in einer der Programmbibliotheken Schadcode.